信息系统安全某企业根据业务扩张的要求,需要将原有的业务系统扩展到互联网上,建立自己的B2C业务系统,此时系统的安全性成为一个非常重要的设计需求。为此,该企业向软件开发商提出如下要求:①合法用户可以安全地使用该系统完成业务。②灵活的用户权限管理。③保护系统数据的安全,不会发生信息泄露和数据损坏。④防止来自于互联网上的各种恶意攻击。⑤业务系统涉及各种订单和资金的管理,需要防止授权侵犯。⑥业务系统直接面向最终用户,需要在系统中保留用户使用痕迹,以应对可能的商业诉讼。该软件开发商接受任务后,成立方案设计小组,提出

题目

信息系统安全

某企业根据业务扩张的要求,需要将原有的业务系统扩展到互联网上,建立自己的B2C业务系统,此时系统的安全性成为一个非常重要的设计需求。为此,该企业向软件开发商提出如下要求:

①合法用户可以安全地使用该系统完成业务。

②灵活的用户权限管理。

③保护系统数据的安全,不会发生信息泄露和数据损坏。

④防止来自于互联网上的各种恶意攻击。

⑤业务系统涉及各种订单和资金的管理,需要防止授权侵犯。

⑥业务系统直接面向最终用户,需要在系统中保留用户使用痕迹,以应对可能的商业诉讼。

该软件开发商接受任务后,成立方案设计小组,提出的设计方案是:在原有业务系统的基础上,保留了原业务系统中的认证和访问控制模块;为了防止来自互联网的威胁,增加了防火墙和入侵检测系统。

企业和软件开发商共同组成方案评审会,对该方案进行了评审,各位专家对该方案提出了多点不同意见。李工认为,原业务系统只针对企业内部员工,采用了用户名/密码方式是可以的,但扩展为基于互联网的B2C业务系统后,认证方式过于简单,很可能造成用户身份被盗取:王工认为,防止授权侵犯和保留用户痕迹的要求在方案中没有体现。而刘工则认为,即使是在原有业务系统上的扩展与改造,也必须全面考虑信息系统面临的各种威胁,设计完整的系统安全架构,而不是修修补补。

认证是安全系统中不可缺少的环节,请简要描述主要的认证方式,并说明该企业应采用哪种认证方式。

相似考题

更多“认证是安全系统中不可缺少的环节,请简要描述主要的认证方式,并说明该企业应采用哪种认证方式。 ”相关问题

-

第1题:

阅读以下关于信息系统安全性的叙述。

某企业根据业务扩张的要求,需要将原有的业务系统扩展到互联网上,建立自己的B2C业务系统,此时系统的安全性成为一个非常重要的设计需求。为此,该企业向软件开发商提出如下要求:

(1) 合法用户可以安全地使用该系统完成业务;

(2) 灵活的用户权限管理;

(3) 保护系统数据的安全,不会发生信息泄漏和数据损坏;

(4) 防止来自于互联网上各种恶意攻击;

(5) 业务系统涉及到各种订单和资金的管理,需要防止授权侵犯;

(6) 业务系统直接面向最终用户,需要在系统中保留用户使用痕迹,以应对可能的商业诉讼。

该软件开发商接受任务后,成立方案设计小组,提出的设计方案是:在原有业务系统的基础上,保留了原业务系统中的认证和访问控制模块;为了防止来自互联网的威胁,增加了防火墙和入侵检测系统。

企业和软件开发商共同组成方案评审会,对该方案进行了评审,各位专家对该方案提出了多点不同意见。李工认为,原业务系统只针对企业内部员工,采用了用户名/密码方式是可以的,但扩展为基于互联网的B2C业务系统后,认证方式过于简单,很可能造成用户身份被盗取;王工认为,防止授权侵犯和保留用户痕迹的要求在方案中没有体现。而刘工则认为,即使是在原有业务系统上的扩展与改造,也必须全面考虑信息系统面临的各种威胁,设计完整的系统安全架构,而不是修修补补。

[问题1]

信息系统面临的安全威胁多种多样,来自多个方面。请指出信息系统面临哪些方面的安全威胁并分别予以简要描述。

[问题2]

认证是安全系统中不可缺少的环节,请简要描述主要的认证方式,并说明该企业应采用哪种认证方式。

[问题3]

请解释授权侵犯的具体含义;针对王工的意见给出相应的解决方案,说明该解决方案的名称、内容和目标。

正确答案:[问题1] 信息系统面临的安全威胁来自于物理环境、通信链路、网络系统、操作系统、应用系统以及管理等多个方面。 物理安全威胁是指对系统所用设备的威胁如自然灾害、电源故障、数据库故障和设备被盗等造成数据丢失或信息泄漏。 通信链路安全威胁是指在传输线路上安装窃听装置或对通信链路进行干扰。 网络安全威胁当前主要是指由于因特网的开放性、国际性与无安全管理性对内部网络形成的严重安全威胁。 操作系统安全威胁指的是操作系统本身的后门或安全缺陷如“木马”和“陷阱门”等。 应用系统安全威胁是指对于网络服务或用户业务系统安全的威胁包括应用系统自身漏洞也受到“木马”的威胁。 管理系统安全威胁指的是人员管理和各种安全管理制度。 [问题2] 目前主要的认证方式有三类: (1) 用户名和口令认证:主要是通过一个客户端与服务器共知的口令(或与口令相关的数据)进行验证。根据处理形式的不同分为验证数据的明文传送、利用单向散列函数处理验证数据、利用单向散列函数和随机数处理验证数据。 (2) 使用令牌认证:该方式中进行验证的密钥存储于令牌中目前的令牌包括安全证书和智能卡等方式。 (3) 生物识别认证:主要是根据认证者的图像、指纹、气味和声音等作为认证数据。根据该企业的业务特征采用令牌认证较为合适。 [问题3] 授权侵犯指的是被授权以某一目的使用某一系统或资源的某个人将此权限用于其他非授权的目的也称作“内部攻击”。 针对王工的建议从系统安全架构设计的角度需要提供抗抵赖框架。 抗抵赖服务包括证据的生成、验证和记录以及在解决纠纷时随即进行的证据恢复和再次验证。 框架中抗抵赖服务的目的是提供有关特定事件或行为的证据。例如必须确认数据原发者和接收者的身份和数据完整性在某些情况下可能需要涉及上下文关系(如日期、时间、原发者/接收者的地点等)的证据等等。

[问题1] 信息系统面临的安全威胁来自于物理环境、通信链路、网络系统、操作系统、应用系统以及管理等多个方面。 物理安全威胁是指对系统所用设备的威胁,如自然灾害、电源故障、数据库故障和设备被盗等造成数据丢失或信息泄漏。 通信链路安全威胁是指在传输线路上安装窃听装置或对通信链路进行干扰。 网络安全威胁当前主要是指由于因特网的开放性、国际性与无安全管理性,对内部网络形成的严重安全威胁。 操作系统安全威胁指的是操作系统本身的后门或安全缺陷,如“木马”和“陷阱门”等。 应用系统安全威胁是指对于网络服务或用户业务系统安全的威胁,包括应用系统自身漏洞,也受到“木马”的威胁。 管理系统安全威胁指的是人员管理和各种安全管理制度。 [问题2] 目前主要的认证方式有三类: (1) 用户名和口令认证:主要是通过一个客户端与服务器共知的口令(或与口令相关的数据)进行验证。根据处理形式的不同,分为验证数据的明文传送、利用单向散列函数处理验证数据、利用单向散列函数和随机数处理验证数据。 (2) 使用令牌认证:该方式中,进行验证的密钥存储于令牌中,目前的令牌包括安全证书和智能卡等方式。 (3) 生物识别认证:主要是根据认证者的图像、指纹、气味和声音等作为认证数据。根据该企业的业务特征,采用令牌认证较为合适。 [问题3] 授权侵犯指的是被授权以某一目的使用某一系统或资源的某个人,将此权限用于其他非授权的目的,也称作“内部攻击”。 针对王工的建议,从系统安全架构设计的角度需要提供抗抵赖框架。 抗抵赖服务包括证据的生成、验证和记录,以及在解决纠纷时随即进行的证据恢复和再次验证。 框架中抗抵赖服务的目的是提供有关特定事件或行为的证据。例如,必须确认数据原发者和接收者的身份和数据完整性,在某些情况下,可能需要涉及上下文关系(如日期、时间、原发者/接收者的地点等)的证据,等等。 解析:本题考查信息系统的安全威胁以及采用的常用方案。

信息系统面临的安全主要包括信息系统所依赖环境的安全、信息系统自身安全和使用信息系统的人员管理和相关规章制度。

信息系统所依赖的环境带来的安全威胁有物理环境、通信链路和操作系统。物理安全威胁是指对系统所用设备的威胁,如自然灾害、电源故障、数据库故障和设备被盗等造成数据丢失或信息泄漏。通信链路安全威胁是指在传输线路上安装窃听装置或对通信链路进行干扰。网络安全威胁当前主要是指由于因特网的开放性、国际性与无安全管理性,对内部网络形成的严重安全威胁。操作系统安全威胁指的是操作系统本身的后门或安全缺陷,如“木马”和“陷阱门”等。

应用系统安全威胁是指对于网络服务或用户业务系统安全的威胁,包括应用系统自身漏洞,也受到“木马”的威胁。

管理系统安全威胁指的是人员管理和各种安全管理制度。所谓的安全措施,是指“三分技术,七分管理”。

在信息系统安全中,认证是必不可少的环节。常见的认证方式有三种:(1) 用户名和口令认证:主要是通过一个客户端与服务器共知的口令(或与口令相关的数据)进行验证。根据处理形式的不同,分为验证数据的明文传送、利用单向散列函数处理验证数据、利用单向散列函数和随机数处理验证数据。(2) 使用令牌认证:该方式中,进行验证的密钥存储于令牌中,目前的令牌包括安全证书和智能卡等方式。(3) 生物识别认证:主要是根据认证者的图像、指纹、气味和声音等作为认证数据。根据该企业原有信息系统中的认证方式,并考虑到接入因特网后的用户特征,采用令牌认证的方式较为适合。

目前威胁信息系统安全中,有相当一部分是由于内部人员犯罪所引起的,即授权侵犯。授权侵犯指的是被授权以某一目的使用某一系统或资源的某个人,将此权限用于其他非授权的目的,也称作“内部攻击”。防止授权侵犯的主要手段是提供类似于审计的功能,从系统安全架构设计的角度来讲,即提供抗抵赖框架。抗抵赖服务包括证据的生成、验证和记录,以及在解决纠纷时随即进行的证据恢复和再次验证。框架中抗抵赖服务的目的是提供有关特定事件或行为的证据。例如,必须确认数据原发者和接收者的身份和数据完整性,在某些情况下,可能需要涉及上下文关系(如日期、时间、原发者/接收者的地点等)的证据,等等。 -

第2题:

华为桌面云安全认证方面支持哪些用户认证方式:()A、第三方数字证书认证系统;

B、认证系统;

C、AD认证;

D、动态口令认证;

E、指纹仪;

参考答案:ABCDE

-

第3题:

某企业根据业务扩张的要求,需要将原有的业务系统扩展到互联网上,建立自己的B2C业务系统,此时系统的安全性成为一个非常重要的设计需求。为此,该企业向软件开发商提出如下要求: (1) 合法用户可以安全地使用该系统完成业务; (2) 灵活的用户权限管理; (3) 保护系统数据的安全,不会发生信息泄漏和数据损坏; (4) 防止来自于互联网上各种恶意攻击; (5) 业务系统涉及到各种订单和资金的管理,需要防止授权侵犯; (6) 业务系统直接面向最终用户,需要在系统中保留用户使用痕迹,以应对可能的商业诉讼。 该软件开发商接受任务后,成立方案设计小组,提出的设计方案是:在原有业务系统的基础上,保留了原业务系统中的认证和访问控制模块;为了防止来自互联网的威胁,增加了防火墙和入侵检测系统。 企业和软件开发商共同组成方案评审会,对该方案进行了评审,各位专家对该方案提出了多点不同意见。李工认为,原业务系统只针对企业内部员工,采用了用户名/密码方式是可以的,但扩展为基于互联网的B2C业务系统后,认证方式过于简单,很可能造成用户身份被盗取;王工认为,防止授权侵犯和保留用户痕迹的要求在方案中没有体现。而刘工则认为,即使是在原有业务系统上的扩展与改造,也必须全面考虑信息系统面临的各种威胁,设计完整的系统安全架构,而不是修修补补。 [问题1](8分) 信息系统面临的安全威胁多种多样,来自多个方面。请指出信息系统面临哪些方面的安全威胁并分别予以简要描述。 [问题2](8分) 认证是安全系统中不可缺少的环节,请简要描述主要的认证方式,并说明该企业应采用哪种认证方式。 [问题3](9分) 请解释授权侵犯的具体含义;针对王工的意见给出相应的解决方案,说明该解决方案的名称、内容和目标。答案:解析:[问题1] 信息系统面临的安全威胁来自于物理环境、通信链路、网络系统、操作系统、应用系统以及管理等多个方面。 物理安全威胁是指对系统所用设备的威胁,如自然灾害、电源故障、数据库故障和设备被盗等造成数据丢失或信息泄漏。 通信链路安全威胁是指在传输线路上安装窃听装置或对通信链路进行干扰。 网络安全威胁当前主要是指由于因特网的开放性、国际性与无安全管理性,对内部网络形成的严重安全威胁。 操作系统安全威胁指的是操作系统本身的后门或安全缺陷,如“木马”和“陷阱门”等。 应用系统安全威胁是指对于网络服务或用户业务系统安全的威胁,包括应用系统自身漏洞,也受到“木马”的威胁。 管理系统安全威胁指的是人员管理和各种安全管理制度。[问题2] 目前主要的认证方式有三类: (1) 用户名和口令认证:主要是通过一个客户端与服务器共知的口令(或与口令相关的数据)进行验证。根据处理形式的不同,分为验证数据的明文传送、利用单向散列函数处理验证数据、利用单向散列函数和随机数处理验证数据。 (2) 使用令牌认证:该方式中,进行验证的密钥存储于令牌中,目前的令牌包括安全证书和智能卡等方式。 (3) 生物识别认证:主要是根据认证者的图像、指纹、气味和声音等作为认证数据。根据该企业的业务特征,采用令牌认证较为合适。[问题3] 授权侵犯指的是被授权以某一目的使用某一系统或资源的某个人,将此权限用于其他非授权的目的,也称作“内部攻击”。 针对王工的建议,从系统安全架构设计的角度需要提供抗抵赖框架。 抗抵赖服务包括证据的生成、验证和记录,以及在解决纠纷时随即进行的证据恢复和再次验证。 框架中抗抵赖服务的目的是提供有关特定事件或行为的证据。例如,必须确认数据原发者和接收者的身份和数据完整性,在某些情况下,可能需要涉及上下文关系(如日期、时间、原发者/接收者的地点等)的证据,等等。 -

第4题:

若有多个Oracle数据需要进行集中管理,那么对sysdba的管理最好选择哪种认证方式()?

A、系统认证

B、password文件认证方式

C、域认证方式

D、以上三种都可

答案:B

-

第5题:

【说明】

[问题2](5分)

PoE和PPPoE都是技术较成熟的认证技术,在标准化程度、安全性、精确计费、带宽/端0的控制方面都有相似的优点。

(1)随着Triple Play“三重播放”业务和以广播pPIV为代表的多媒体业务的发展,请简单叙述采用PPPoE接入方式会带来的问题。

(2) 目前,业界正逐步推动PPPoE认证技术向IPoE认证技术转换,请简单描述IPoE的特点以及大规模商用需解决的关键问题。

[问题3](6分)

PoE部署要从运营支撑系统、核心层、业务控制层和接入层分别进行部署。

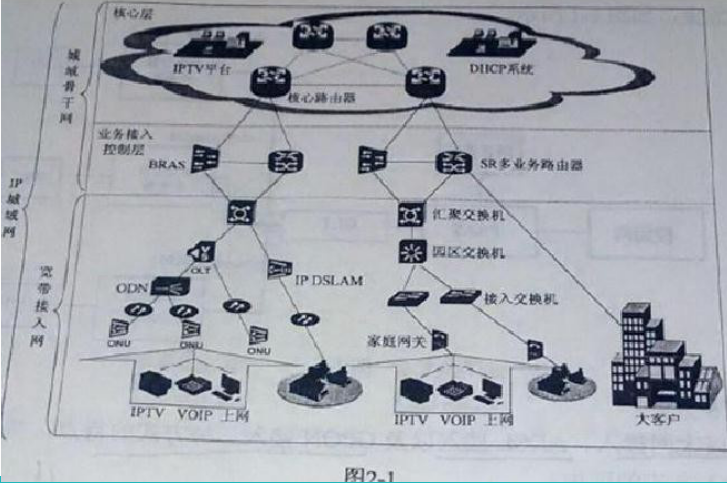

(1)图2-1的IPoE部署采用的是多边缘架构进行业务接入区分优化,请对其进行简要描述。

(2)如果对IPoE部署采用单边缘架构的部署方案,请对图2-1简单修改并画出其拓扑结构。

(3)比较多边缘和单边缘两种IPoE部署方案的优缺点。

[问题4](4分)

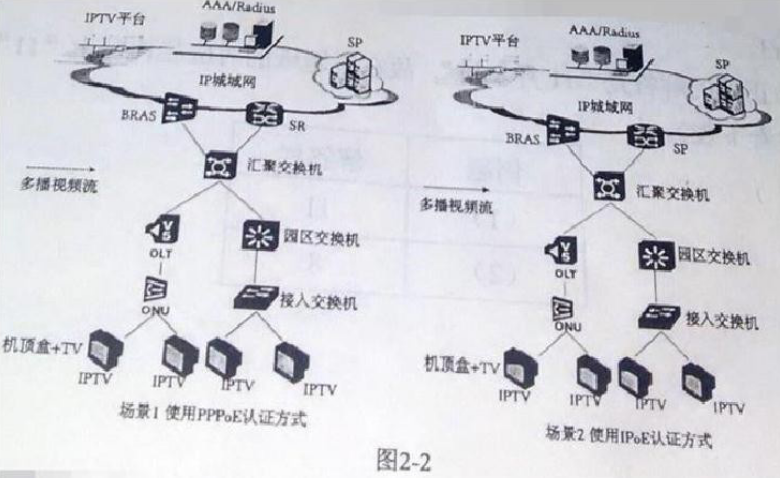

目前电信运营商的用户采用IPoE 的宽带接入主要认证场景为大客户专线接入认证、IPTV等, IPOE和PPPOE的交叉场景就是PTV,下面就IPTV应用PPPoE和IPoE的场景进行分析。

(1)请在图2-2中分别完成PTV使用PPPoE和IPoE认证方式时多播视频流的流向和流数,并予以简单说明(其中,采用IPoE时多播复制点选择在园区交换机和OLT上)。

(2)请根据上述比较简要叙述IPTV业务发展不同阶段时的认证方式选择。 答案:解析:问题1:

答案:解析:问题1:

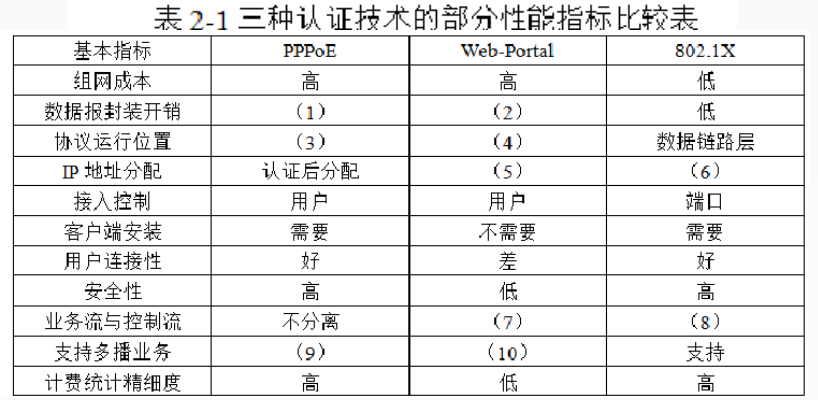

1.高 2.低 3.数据链路层 4.应用层 5.认证前分配6.认证后分配 7.分离 8.分离 9.不支持 10.支持

问题2

PPPoE的认证机制较复杂,对设备的处理能力, 内存资源等要求较高。而传统的BRAS不是多业务承载的,所以在设备的扩展性,可靠性等方 面不足。 IPoE认证涉及到用户设备,网络业务系统等,并不是简单的支持dhcp。并且IPoE认证不是点对点的通信,必须解决的关键问题是安全问题,目前标准不统一的问题。

问题3:(1)利用BRAS作为PPPoE的边缘控制设备,业务路由器SR作为使用 IPoE的IPTV、流媒体等关键业务的边缘控制设备,形成多边缘的网络 架构。

(2)多边缘优点在接入规模发展后,大大降低设备成本。IPTV 和上网业务在核心和汇聚层走不同的通道,减 少上网流量对IPTV的影响 缺点:不同业务由不同设备接入,并且在汇聚 层对流量分离,使结构,功能更复杂。 单边缘优点:宽带上网和IPTV都由BRAS统一接 入,初期实现简单。 缺点:后期BRAS承受压力过大,不能持续发展。

问题4:在业务发展初期,可以使用PPPoe的方 式处理,网络改动小。在发展后期,选 择IPoE方式,上网流量和IPTV流量分别接入,满足网络的性能和服务质量。

【解析】

问题1:

1.高 2.低 3.数据链路层 4.应用层 5.认证前分配6.认证后分配 7.分离 8.分离 9.不支持 10.支持

问题2

PPPoE的认证机制较复杂,对设备的处理能力, 内存资源等要求较高。而传统的BRAS不是多业务承载的,所以在设备的扩展性,可靠性等方 面不足。 IPoE认证涉及到用户设备,网络业务系统等,并不是简单的支持dhcp。并且IPoE认证不是点对点的通信,必须解决的关键问题是安全问题,目前标准不统一的问题。

问题3:(1)利用BRAS作为PPPoE的边缘控制设备,业务路由器SR作为使用 IPoE的IPTV、流媒体等关键业务的边缘控制设备,形成多边缘的网络 架构。

(2)多边缘优点在接入规模发展后,大大降低设备成本。IPTV 和上网业务在核心和汇聚层走不同的通道,减 少上网流量对IPTV的影响 缺点:不同业务由不同设备接入,并且在汇聚 层对流量分离,使结构,功能更复杂。 单边缘优点:宽带上网和IPTV都由BRAS统一接 入,初期实现简单。 缺点:后期BRAS承受压力过大,不能持续发展。

问题4:在业务发展初期,可以使用PPPoe的方 式处理,网络改动小。在发展后期,选 择IPoE方式,上网流量和IPTV流量分别接入,满足网络的性能和服务质量。