PKI支持的服务不包括()。A、非对称密钥技术及证书管理B、对称密钥的产生和分发C、访问控制服务D、目录服务

题目

PKI支持的服务不包括()。

A、非对称密钥技术及证书管理

B、对称密钥的产生和分发

C、访问控制服务

D、目录服务

相似考题

更多“PKI支持的服务不包括()。A、非对称密钥技术及证书管理B、对称密钥的产生和分发C、访问控制服务D、 ”相关问题

-

第1题:

Windows2000有两种认证协议,即Kerberos和PKI,下面有关这两种认证协议的描述中,正确的是(56)。在使用Kerberos认证时,首先向密钥分发中心发送初始票据(57),来请求一个会话票据,以便获取服务器提供的服务。

A.Kerberos和PKI都是对称密钥

B.Kerberos和PKI都是非对称密钥

C.Kerberos是对称密钥,而PKI是非对称密钥

D.Kerberos是非对称密钥,而PKI是对称密钥

正确答案:C

解析:Kerberos是一种计算机网络认证协议,是MIT为校园网用户访问服务器进行身份认证而设计的安全协议,它可以防止偷听和重放攻击,保护数据的完整性。Kerberos的安全机制如下。

. AS (Authentication Server):认证服务器,是为用户发放TGT的服务器;

. TGS (Ticket Granting Server):票证授予服务器,负责发放访问应用服务器时需要的票证;认证服务器和票据授予服务器组成密钥分发中心KDC (Key Distribution Center);

. V:用户请求访问的应用服务器;

. TGT (Ticket Granting Ticket):用户向TGS证明自己身份的初始票据,即KTGS(A,Ks)。

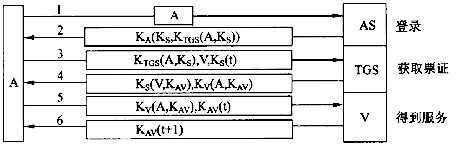

对下图的认证过程解释如下:

(1) 用户向KDC申请初始票据:

(2) KDC向用户发放TGT会话票据;

(3) 用户向TGS请求会话票据;

(4) TGS验证用户身份后发放给用户会话票据KAV

(5) 用户向应用服务器请求登录;

(6) 应用服务器向用户验证时间戳。

Kerberos的安全机制分析如下:

. KA是用户的工作站根据键入的口令字导出的Hash值,最容易受到攻击,但是ICA的使用是很少的。

. 系统的安全是基于对AS和TGS的绝对信任,实现软件是不能修改的。

. 时间戳t可以防止重放攻击。

. 2~6步使用加密,实施了连续认证机制。

. AS存储所有用户的KA,以及TGS,V的标识和KTGS,TGS,TGS要存储KTGS,服务器要存储KV。

公钥基础设施PKI(Public Key Infrastructure)是基于非对称密钥的密钥分发机制,通过双方信任的证书授权中心CA(Certification Authorities)获取对方的公钥,用于身份认证和保密通信。 -

第2题:

关于Kerberos 和PKI 两种认证协议的叙述正确的是(64)。在使用Kerberos认证时,首先向密钥分发中心发送初始票据(65)来请求会话票据,以便获取服务器提供的服务。

A.Kerberos 和PKI 都是对称密钥

B.Kerberos 和PKI 都是非对称密钥

C.Kerberos 是对称密钥,而PKI 是非对称密钥

D.Kerberos 是非对称密钥,而PKI 是对称密钥

正确答案:C

解析:Kerberos 是一种计算机网络认证协议,是MIT 为校园网用户访问服务器进行身份认证而设计的安全协议,它可以防止偷听和重放攻击,保护数据的完整性。Kerberos 的安全机制如下:

.AS (Authentication Server) 认证服务器,是为用户发放TGT 的服务器;

.TGS (Ticket Granting Server) 票证授予服务器,负责发放访问应用服务器时需要的票证;认证服务器和票据授予服务器组成密钥分发中心KDC (Key Distribution Center);

.V 用户请求访问的应用服务器;

.TGT (Ticket Granting Ticket) 用户向TGS 证明自己身份的初始票据,即 KTGS(A,Ks)。

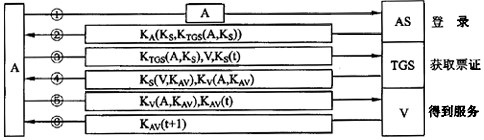

对下图的认证过程解释如下:

①用户向KDC 申请初始票据;

②KDC 向用户发放TGT 会话票据;

③用户向TGS 请求会话票据;

④TGS 验证用户身份后发放给用户会话票据KAV;

⑤用户向应用服务器请求登录;

⑥应用服务器向用户验证时间戳。

Kerberos 的安全机制分析如下:

.KA 是用户的工作站根据键入的口令字导出的Hash 值,最容易受到攻击,但是 ICA 的使用是很少的;

.系统的安全是基于对AS 和TGS 的绝对信任,实现软件是不能修改的;

.时间戳t 可以防止重放攻击;

.②~⑥步使用加密手段,实施了连续认证机制;

.AS 存储所有用户的KA,以及TGS,V的标识和KTGS,TGS要存储KTGS,服务器要存储KV。

公钥基础设施PKI (Public Key Infrastructure) 是基于非对称密钥的密钥分发机制,通过双方信任的证书授权中心CA (Certification Authorities)获取对方的公钥,用于身份认证和保密通信。 -

第3题:

关于对称和非对称密码系统,以下描述正确的是()

A.对于非对称密码无法通过加密钥导出解密密钥

B.对称密码加解密处理速度快

C.非对称密码需要基于网络分发解密密钥

D.对称密码的密钥管理和分发简单

A -

第4题:

PKI支持的服务不包括()。

A.非对称密钥技术及证书管理

B.目录服务

C.对称密钥的产生和分发

D.访问控制服务

答案:D

-

第5题:

16、关于对称和非对称密码系统,一下描述有哪几项是正确的?

A.对称密码加解密处理速度快;

B.对称密码的密钥管理和分发简单;

C.非对称密码需要基于网络分发解密密钥;

D.对于非对称密码无法通过加密钥导出解密密钥;

对称密码加解密处理速度快;;对于非对称密码无法通过加密钥导出解密密钥;