网络中常见的安全设备包括防火墙Firewall;入侵检测系统(IDS:Intrusion Detection System);深度抵御防火墙IPS等。其中IDS通常作为网关设备部署,处于主要业务流量的路径之上。而Firewall和IPS则通常作为旁路设备部署。()此题为判断题(对,错)。

题目

网络中常见的安全设备包括防火墙Firewall;入侵检测系统(IDS:Intrusion Detection System);深度抵御防火墙IPS等。其中IDS通常作为网关设备部署,处于主要业务流量的路径之上。而Firewall和IPS则通常作为旁路设备部署。()

此题为判断题(对,错)。

相似考题

更多“网络中常见的安全设备包括防火墙Firewall;入侵检测系统(IDS:Intrusion Detection System);深度抵御防火墙IPS等。其中IDS通常作为网关设备部署,处于主要业务流量的路径之上。而Firewall和IPS则通常作为旁路设备部署。() ”相关问题

-

第1题:

—般位于内部网的入口处,能检测到的攻击类型常见的是:系统扫描、拒绝服务和系统渗透,这种网络安全系统是( )。A.防火墙

B.IDS(网络入侵检测系统)

C.IPS(入侵防御系统)

D.杀毒软件答案:B解析:本题考查的是建筑智能化工程施工技术。IDS (网络入侵检测系统)—般位于内部网的入口处,安装在防火墙的后面。IDS能检测到的攻击类型常见的是:系统扫描、拒绝服务和系统渗透。 -

第2题:

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

图1-1是某互联网企业网络拓扑结构图,该企业主要对外提供基于Web的各种服务,对Web网站的安全有一定的安全要求。希望通过采用访问控制、非法访问阻断等措施保证web服务器的安全性。

问题 1 (8分)根据该公司网络安全防范需求,需在相应的位置部署安全设备,进行安全防范,为拓扑图中的相应位置部署合适的安全设备。

在设备1处部署(1),访问控制和NAT等基本功能;

在设备2处部署(2),攻击检测,包检测分析等;

在设备3处部署(3),web应用防护、异常流量阻断。

在设备4处部署(4),实现数据的高速透传。

(1)~(4)备选答案:

A.防火墙 B.入侵检测系统(IDS) C.入侵防御系统(IPS) D.光纤交换机 E.三层交换机答案:解析:(1)A (2)B (3) C (4)D

【解析】

设备1用于连接Internet,因此应该选防火墙。

设备2连接在核心交换机上,用于对整个网络的内网安全性进行检测,适合ids。

设备3接于web服务器与交换机之间,用于对web服务器的安全性进行安全提升。适合的设备是入侵防御系统或者WAF,本题中只有IPS。

设备4连接于数据库服务器与存储设备之间,用于高速的数据传输,因此应该选光纤交换机,专用于FC san区域,不能用三层交换机。

-

第3题:

9、网络防火墙在网络与系统中是串行部署,入侵检测是旁路部署

正确 -

第4题:

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

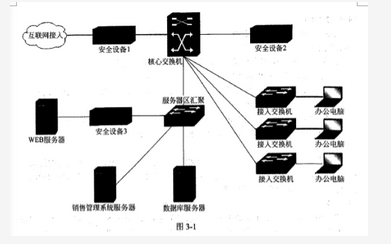

图3-1是某互联网服务企业网络拓扑,该企业主要对外提供网站消息发布、在线销售管理服务,Web网站和在线销售管理服务系统采用JavaEE开发,中间件使用Weblogic,采用访问控制、NAT地址转换、异常流量检测、非法访问阻断等网络安全措施。

【问题1】(6分)

根据网络安全防范需求,需在不同位置部署不同的安全设备,进行不同的安全防范,为上图中的安全设备选择相应的网络安全设备。

在安全设备1处部署(1);

在安全设备2处部署(2);

在安全设备3处部署(3)。

(1)~(3)备选答案:

A.防火墙 B.入侵检测系统(IDS) C.入侵防御系统(IPS)

【问题2】(6分,多选题)

在网络中需要加入如下安全防范措施:

A.访问控制

B.NAT

C.上网行为审计

D.包检测分析

E.数据库审计

F.DDoS攻击检测和阻止

G.服务器负载均衡

H.异常流量阻断

I.漏洞扫描

J.Web应用防护

其中,在防火墙上可部署的防范措施有 (4) ;

在IDS上可部署的防范措施有(5);

在IPS上可部署的防范措施有(6)。

【问题3】(5分)

结合上述拓扑,请简要说明入侵防御系统(IPS)的不足和缺点。

【问题4】(8分)

该企业网络管理员收到某知名漏洞平台转发在线销售管理服务系统的漏洞报告,报告内容包括:

1.利用Java反序列化漏洞,可以上传jsp文件到服务器。

2.可以获取到数据库链接信息。

3.可以链接数据库,查看系统表和用户表,获取到系统管理员登录帐号和密码信息,其中登录密码为明文存储。

4.使用系统管理员帐号登录销售管理服务系统后,可以操作系统的所有功能模块。

针对上述存在的多处安全漏洞,提出相应的改进措施。答案:解析:(1)A

(2)B

(3)C

(4)ABF

(5)D

(6)HJ

问题3 1.单点故障 2.性能瓶颈 3.五保和漏报问题 4.匹配规则库更新

问题4。1.升级漏洞补丁 2.数据库连接信息保密 3.控制好用户权限 4.用户密码加密处理 5.过滤weblogi相关协议

【解析】

问题1 基础概念题,基本安全设备部署位置要熟悉

问题2 对应安全措施和设备要分清。

问题3 ips一般串接,通过匹配特征库实现拦截,所有串接设备都存在单点故障的问题,也可能有性能瓶颈问题。

问题4 web应用漏洞主要是java反序列化,这是一种漏洞,需要补丁修复。数据库连接信息泄露,需要进行加密保存。用户权限过大,导致的问题只能优化权限。 -

第5题:

入侵检测系统(IDS)和入侵防御系统(IPS)的主要区别在于()。

A.IPS相比于IDS增加了防御功能

B.IDS仅是入侵检测,IPS仅是入侵防御

C.IPS相比于IDS主要增加了防病毒功能

D.IDS防护系统内部,IPS防御系统边界

A